Web安全基础

2023-03-29 15:00:36 1 举报

AI智能生成

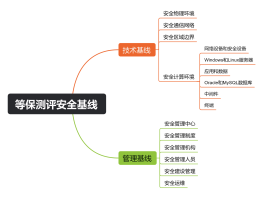

白帽子讲安全思维导图整理,涵盖常见基础漏洞的攻击与防御,基本的安全原则,

模板推荐

作者其他创作

大纲/内容

0 条评论

下一页