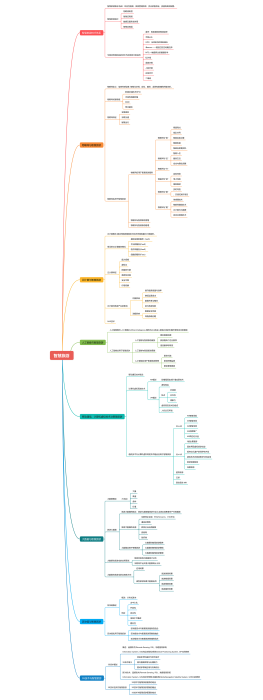

口令破解与防御技术

2022-03-23 18:08:59 0 举报

AI智能生成

口令破解与防御技术

模板推荐

作者其他创作

大纲/内容

0 条评论

下一页