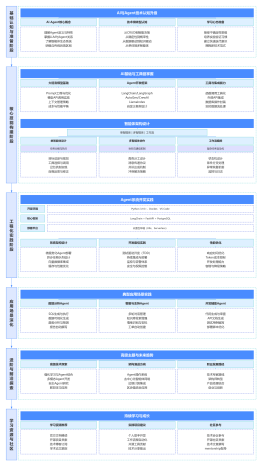

360智榜样安全中心首创AI+网络安全年薪40W+ 全栈工程师网安技术成长路线V8.1 - 1~4阶段

2025-11-11 21:50:32 0 举报仅支持查看

AI智能生成

360智榜样安全中心首创AI+网络安全年薪40W+ 全栈工程师网安技术成长路线V8.1 - 1~4阶段

产品运营

模板推荐

作者其他创作

大纲/内容

阶段1:网络安全筑基

网络安全导论

网络安全行业简介

历史

重要事件

网络安全证书与赛事

网络安全意识与法律法规

安全意识

法律法规

案例

网络安全就业

企业需求

行业前景

岗位剖析

网络安全管理概述

安全运营、运维、模型

等保

操作系统基础

操作系统简介

操作系统定义、历史、功能、分类

Windows系统

Windows系统日志

系统日志、安全日志、应用程序日志

案例分析:RDP爆破

Windows用户与组管理

管理员账户、标准账户、来宾账户

文件 / 文件夹的权限设置

安全后门:隐藏用户与影子用户

Windows进程与端口

任务管理器

PCHunter/userassistview

Windows系统安全

Windows经典漏洞 MS17-010

Windows Defender 防病毒配置

Goby漏洞扫描

Linux系统

Linux常见发行版

Debian/ReaHat

Ubuntu/CentOS

Kali

Linux系统日志

syslog/rsyslog日志系统

auditd 审计工具

监控文件修改、命令执行(如监控 /etc/passwd)

SSH爆破分析

Linux用户与文件管理

用户与用户组配置详解

后门用户筛查

sudo权限用户

超级用户

进程端口/计划任务/启动项

ps、netstate与ss

SysV init系统

chkconfig与sysv-rc-conf

systemctl

Linux安全加固

SSH 安全配置

Linux防火墙配置

网络安全基础

计算机网络基础

计算机网络基础

OSI与TCP网络模型

TCP/IP 协议栈安全

SYN Flood 攻击

ARP 欺骗原理

DNS 污染与劫持

网络攻击与防护

DDoS攻击

SYN Flood

UDP Flood

VPN 安全

SSL VPN 与 IPsec VPN

网络流量分析

ping telnet(连通性测试)

traceroute(路由跟踪)

netstat(查看网络连接)

Wireshark与Tcpdump

Http与HTTPS

HTTP 协议深度解析

Cookie 与 Session 安全机制

BurpSuite

浏览器代理配置

拦截与重放

零元购逻辑漏洞实践

小程序抓包

交换机与路由器

DNS、域名、URL、CDN与代理

Web安全基础

Web基础

Web构成组件

Web服务器与Web容器

Web开发框架

Web应用与发展里程

Web访问流程

Web服务器安全配置

Web 服务器漏洞

Nginx 安全配置

Apache 安全配置

Web前端

HTML/CSS/JS基础

AI生成QQ邮箱钓鱼网站实战

HTML 安全风险

危险标签(执行 JS、嵌入恶意页面)

危险属性(onclick/onload 事件)

JS 安全风险

XSS 漏洞演示与简单防御

前端安全机制(CSP、SameSite Cookie)

Web后端

PHP基础

PHPStudy与宝塔

PHP基础语法

PHP魔术方法与反序列化

PHP危险函数与 php.ini

Python基础

Python基础语法

PHP魔术方法与反序列化

Python危险函数

数据库安全基础

数据库简介

数据库基础概念

常用数据库与管理工具

数据库权限体系与安全配置

数据库审计与备份恢复

数据库安全

SQL的CRUD(增删改查)

SQL注入漏洞

一阶段你收获什么能力?

证书

NISP一级

就业岗位

安全初级工程师

技术对标综合年收入10w左右

阶段2:漏洞挖掘训练营

情报收集

128269;基本信息收集

搜索引擎技术

Google hacking - 搜索引擎高级查询

网络空间搜索引擎:

Hunter (鹰图) - 联网设备搜索引擎

FOFA Pro View - 网络空间测绘

Shodan插件 - 浏览器集成版本

雪瞳 - 资产测绘与监控

技术栈识别

Wappalyzer插件 - 网站技术栈识别

关联资产发现

小蓝本

Similar Sites插件 - 相似网站发现

效率工具

Bulk URL Opener插件 - 批量URL打开

127760; 域名信息收集

域名枚举工具

子域名挖掘机

dirSearch

在线收集平台

安全行业漏洞大数据平台

子域名在线收集平台

证书查询平台

高级域名技术

旁站与C段发现

域名反查IP技术

CDN绕过技术

FindSomething插件 - 敏感信息发现

128268; 端口信息收集

端口扫描工具

Nmap - 综合网络扫描器

Masscan - 高速端口扫描

fscan - 快速内网扫描

端口分析技术

端口查看命令与常见端口知识

指纹识别

国内指纹识别

国外指纹识别

在线指纹识别

综合扫描插件

NexusScan插件 - 漏洞和端口扫描

128376;️ Web整站信息收集

目录扫描工具

DirBuster - OWASP图形化目录扫描

御剑 - 中文目录扫描工具

Dirb - 命令行目录扫描

webdirscan - 灵活命令行扫描

dir_scanner - 自定义脚本扫描

综合扫描工具

Uniscan-gui -图形化多功能扫描

wwwscan - 综合信息收集

BrupSuite - 专业Web安全测试

AWVS - 商业漏扫工具

用户枚举工具

Apache-Users - Apache用户枚举

自动化收集平台

oneforall

小程序抓包工具

无影

水泽

资产梳理技术

自动化信息收集实战

资产发现与整理

弱口令与口令爆破

弱口令基本概念

弱口令概述

弱口令分类、危害

常见的弱口令

账号收集

口令破解方式解析

口令爆破

常见的弱口令爆破工具

弱口令破解

爆破实战

字典生成

Word密码破解实战

ZIP密码破解实战

hydra暴力破解

暴破的防御

注入

SQL注入基础

SQL注入简介与危害

SQL 注入原理

SQL注入快速实战

SQL注入进阶

SQL注入分类与请求方式

基于函数报错的注入实战

无回显盲注实战

union手工注入实战

SQL注入绕过实战

宽字节与二次注入实战

SQL堆叠查询实战

SQL注入高阶

fuzz模糊测试实战

SQLMap工具介绍与运用

SQLMap绕过实战

SQL注入防护实战

数据库加固

漏洞

XSS漏洞利用与防御

XSS简介及危害

XSS分类

反射型

存储型

DOM

同源策略概述

HTML过滤

HTTP-Only

X-Frame

XSS绕过方法与修复技巧

编码绕过实战

利用HTML属性绕过实战

长度限制绕过实战

CSS跨站解析实战

漏洞

CSRF漏洞利用

CSRF简介

Cookie

Session

CSRF攻击前提条件

CSRF攻击原理解读

CSRF攻击类型分析

CSRF漏洞

CSRF漏洞复现实战

CSRF漏洞防御实战

SSRF漏洞基础

SSRF简介、危害分析

SSRF成因分析

SSRF漏洞挖掘技巧

SSRF漏洞实战

伪协议内网探针

SSRF漏洞利用实战

SSRF漏洞防御实战

漏洞

XXE漏洞基础

XXE简介与危害

XML与HTML区别

XXE漏洞利用与防御

XXE漏洞原理解读

XXE漏洞分类

XXE漏洞分析

XXE案例讲解

XXE高阶利用实战

XXE高阶防御实战

文件上传/读取/包含漏洞

任意文件上传漏洞

漏洞概述及流程、检测原理

文件上传漏洞的产生与危害

文件上传漏洞实战

MIME TYPE绕过

getimagesize绕过

黑名单绕过

大小写绕过

特殊后缀(php3、php5)

.htaccess解析

双写绕过

Windows特性

上传白名单绕过

时间竞争条件绕过

编辑器漏洞文件上传实战

解析漏洞

IIS、Apache、Nginx等解析漏洞分析与防御实战

Waf绕过实战

数据溢出实战

fuzz实战

文件包含&下载读取漏洞

漏洞概述、利用条件和危害

常见脚本语言伪协议解读

文件包含漏洞修复与防御实战

文件下载/读取漏洞利用实战

漏洞

RCE基础

RCE简介与危害

RCE漏洞原理分析

命令执行函数

漏洞点

RCE漏洞利用

WebShell实战

哥斯拉

蚁剑

冰蝎

RCE漏洞防御实战

逻辑漏洞

逻辑漏洞概述

验证机制问题

无效的防重放措施

无效的登录失败处理

任意用户密码重置

忘记密码漏洞

权限控制问题

未授权访问

水平越权与垂直越权

业务逻辑漏洞

反序列化漏洞

反序列化漏洞基础

序列化与反序列化

反序列化漏洞原理

反序列化漏洞危害

漏洞利用与防御

PHP反序列化

魔法函数

反序列化漏洞利用实战

反序列化漏洞防御实战

SRC漏洞挖掘分享

SRC漏洞挖掘平台

漏洞挖掘技巧

漏洞挖掘经验分享

二阶段你收获什么能力?

项目

漏洞挖掘

安全检查

证书

CISP-PTE

就业岗位

安全服务工程师

安全运营工程师

渗透测试工程师

安全研究员

技术对标综合年收入20w左右

阶段3:渗透测试工程师

网络安全渗透测试

网络安全渗透测试概念简介

网站安全渗透测试的执行标准

需求交流阶段

情报的搜集阶段

威胁建模阶段

漏洞分析阶段

漏洞利用阶段

后渗透攻击阶段

报告阶段

渗透测试的常用工具

渗透测试报告的编写

渗透测试报告的目的

报告的内容摘要

报告包含的范围

安全交付渗透测试报告

渗透测试报告应包含的内容

总结

漏洞扫描

AppScan安装配置及扫描

Goby安装配置及扫描

AWVS安装配置及扫描

Nessus安装配置及扫描

Wpscan/ThinkPhpGUI

漏洞利用实战

MSF完美升级及目录结构解读

MSF命令实操

MSF渗透测试-网络服务器攻击渗透实战

MSF渗透测试-浏览器攻击渗透实战

MSF渗透测试-应用word软件渗透实战

MSF渗透测试-利用samba服务漏洞入侵Linux主机实战

MSF渗透测试-Bash Shellshock(破壳)实战

MSF渗透测试-PHP CGI漏洞利用实战

MSF渗透测试-Distcc后门漏洞实战

渗透测试实战

电商系统渗透测试实战

电商系统项目环境搭建

信息收集

Web服务系统指纹识别

IP与端口nmap扫描

dirsearch目录扫描

服务器信息与CMS指纹识别

系统漏洞探针

Goby漏扫实战

Nessus高级扫描

CVE与微软MS漏洞列表

CVSS通用漏洞评分标准

漏洞利用

ExploitDB/1377day/CNVD与Seebug等漏洞平台检索

searchsploit漏洞信息收集与EXP运用

msf漏洞利用和测试

MS17-010漏洞利用实践

Web应用漏洞探针

CMS指纹识别whatcms/whatweb

CMS与框架漏扫工具Wpscan/ThinkPhpGUI

AWVS漏洞扫描实战

自动化的SQL注入工具SQLMap实战

XSS漏洞利用工具Beef实战

人工漏洞探查实战

渗透报告标准与编写

渗透测试工具Python开发实战

TCP代理开发实战

POC开发实战

Exp工具编写实战

内网渗透实战

域渗透

域渗透基础

Windows工作组和域

Windows域环境搭建

Windows活动目录与认证

域控与域控定位

无凭证渗透域控

哈希攻击

黄金票据与利用

隧道与代理

端口转发技术

隧道代理

frp

Neo-reGeorg

EW

proxifier

msf代理

cs代理

LCX

防火墙突破

横向移动

PTH哈希传递

PTT票据传递

MS14-068漏洞生成票据实战

kekeo生成票据实战

mimiakatz 利用的历史遗留票据实战

权限维持

注册表自启动

注册服务自启动

域控后门,万能钥匙

黄金白银票据,隐藏账户的利用实战

自启动,映像劫持实战

后渗透

Metasploit后渗透实战

痕迹清理概述

Windows痕迹清理

Linux痕迹清理

权限提升实战

Windwos提权实战

用户和用户组权限

提权流程、补丁查询与可写目录

权限提升

MS09-012 (俗称巴西烤肉)提权

烂土豆提权实战

MS14_058提权

msf 提权实战

系统服务权限配置错误提权实战

本地dll劫持提权实战

2003 mof 提权实战

数据库提权实战

Linux提权实战

脏牛内核溢出提权实战

Linux SUID提权实战

Linux passwd提权实战

Linux sodu提权实战

计划任务反弹shell提权实战

代码审计实战

代码审计思路

关键字审计之SQL盲注漏洞实践

帝国CMS功能审计之RCE远程代码执行

XDebug与PhpStorm断点调试配置

二次SQL注入审计思路与实践

SQLMonitor数据库监控

数据库日志配置与解析

Fortify&Seay静态代码自动审计

MVC架构项目审计

MVC架构思想与案例

MVC项目源码路径解析

HDWIKI CMS文件上传审计实践

三阶段你收获什么?

项目

渗透测试

漏洞挖掘

安全检查

证书

CISP-PTE

就业岗位

安全服务工程师

安全运营工程师

渗透测试工程师

应急响应工程师

代码审计工程师

安全漏洞研究员

技术对标综合年收入30w左右

阶段4:HVV红队高维攻击

社会工程学与精准打击

情报搜集与攻击准备

多维情报搜集:从社工库到目标画像

钓鱼基础设施搭建:网站克隆与邮件伪造

武器化载荷制作

Office武器化:宏与DDE攻击实战

电子文档陷阱:CHM与电子书载荷投递

系统快捷方式攻击:LNK与HTA载荷伪装

C2基础设施操控:CobaltStrike高阶战术

目标环境感知

存活主机探测 → 「内网存活主机发现与拓扑绘制」

端口/进程扫描 → 「服务端口扫描与进程信息收集」

Beacon 浏览探测模块 → 「网络共享与域环境信息浏览」

目标控制与交互

图形化远程控制与文件系统操作

隐蔽通道构建

CS代理转发 → 「多层代理搭建与流量转发技术」

MSF与CS联动实战 → 「工具生态联动:MSF会话注入CS」

权限维持与扩展

CS后门攻击实践 → 「持久化后门生成与投递技术」

CS插件安装与运用 → 「功能扩展:Aggressor脚本与插件生态」

基础免杀

对抗静态查杀:核心免杀思路与代码混淆技术

对抗行为检测:载荷打包与生成器技术

载荷变形艺术:加花、加壳与特征码定位修改

现代免杀武器库

跨平台载荷生成框架:Manjusak(牛屎)

高强度综合免杀工具:掩日

一站式在线免杀:潮汐平台

免杀进阶

高级免杀战术:从原理到 bypass

特征码分离 -> 战术1:特征码定位与分离

脏数据干扰 -> 战术2:插入脏数据干扰检测引擎

混淆加密 -> 战术3:多层混淆与加密

拆分关键字 -> 战术4:敏感函数与关键字拆分

二次开发 -> 战术5:开源工具二次开发

固有特征修改 -> 战术6:修改固有特征实现免杀

对抗命令行监控:命令混淆与关键字拆分技术

干扰词插入

等价替换

分割http等网络特征

方法名拆分

语法干扰

自动化工具:使用Ladon等工具进行命令混淆

对抗内存查杀:Shellcode分离与加载技术

文本分离免杀shellcode战

远程协议分离免杀shellcode战

加载器分离免杀战

远程协议分离免杀shellcode战

管道分离免杀shellcode战

图片隐写免杀shellcode实战

操作系统入侵实战

SSH服务入口爆破与隐藏后门用户植入

MSF木马植入与系统持久化驻留

内核级隐藏:Rootkit后门部署与痕迹消除

红队渗透实战指南

战术筹备

快速打点

GameBox密码修改

源码备份

数据库备份

IP与端口探测

flag自动提交脚本

渗透与持久化实践

Shell隐匿会话管理

Shell载荷混淆与免杀

内存马与进程注入

反溯源与干扰技术

HVV行动全解析

攻防规则与得分要点

作战复盘与日报撰写

1:1还原各类真实场景攻击

重磅升级1:HVV蓝队深度防守

安全基线与体系建设

蓝队防守实践

IDS/IPS

态势感知

短文件检索

WAF部署

weblogger流量监控

文件监控

不死马克制与清理

蓝队防守设备

蜜罐系统简介

蜜罐系统架构分析

DecoyMin蜜罐部署实践

DecoyMin单节点模式

DecoyMin集中管理模式

日志与流量分析

Wireshark核心实战技巧

Wireshark过滤器与协议分析实战

常见攻击流量特征分析

数据库渗透:SQL注入攻击流量特征

前端攻击:XSS跨站脚本流量特征

系统入侵:RCE远程命令执行流量特征

路径遍历:文件包含漏洞流量特征

对象操纵:反序列化攻击流量特征

红队工具流量特征识别

C2隐蔽信道:CobaltStrike Beacon心跳流量

渗透框架:MSF Payload通信特征分析

加密Webshell:冰蝎动态密钥通信流量

混合加密:哥斯拉Webshell隧道流量

传统Webshell:菜刀base64传输流量

国产神器:蚁剑流量特征与识别

端口扫描:Nmap扫描指纹与模式识别

内网扫描:Fscan扫描行为流量特征

隧道代理:Frp反向代理通信特征

隐蔽隧道:Nps内网穿透流量分析

应急响应实战

应急响应

应急响应介绍

应急响应阶段与目的

Web入侵响应实战

基于时间&操作&指纹&等信息排查

find文件排查

中间件日志分析

WebShell查杀工具

安全日志分析工具

威胁情报分析

病毒响应实战

挖矿病毒应急响应实战

威胁认知:潜伏的资源窃贼

挖矿病毒运行原理与典型传播方式

资源耗尽与业务中断的真实危害

实战排查与清除:斩断黑手

异常定位:CPU异常进程与陌生外联端口分析

深度对抗:Rootkit隐藏技术与LD_PRELOAD劫持分析

应急工具:BusyBox工具箱在最小化环境中的使用

勒索病毒应急响应实战

前期准备:构建分析环境

漏洞靶场介绍与仿真环境搭建

应急响应流程:追踪与取证

事件背景分析:确定攻击时间与影响范围

勒索证据收集:加密文件、勒索信与联系方式

日志溯源:Tomcat访问日志中的攻击蛛丝马迹

历史命令分析:还原攻击者执行的操作指令

恢复与加固:从应急到规划

恢复尝试:寻找解密可能性与数据恢复方案

根除加固:查杀后门,修复漏洞,制定防护策略

系统与第三方软件漏洞入侵

向日葵漏洞利用实践

数据库日志分析

操作系统响应实战

系统漏洞检索

系统信息提取

Linux入侵响应实战

入侵排查实战

系统日志分析

用户信息排查

历史命令

进程与端口

流量分析

计划任务

启动项与服务

SysV init系统rc.local

系统运行级别

chkconfig/sysv-rc-conf

Systemd系统systemctl

RootKit后门查杀实战

Rootkit查杀工具

LiMe内存取证实战

Volatility内存分析实战

入侵检测实用工具

Rkhunter

WhoHK

GScan

linux-exploit-suggester 内核漏洞自动检索与建议

Windows入侵分析实战

Windows系统日志

Windows隐藏用户与影子用户

进程/端口/启动项等

PCHunter/火绒剑/userassistview等

WES-NG漏洞自动检索

蓝队威胁反制:攻击溯源

攻击者身份溯源实战

IP定位分析:从网络地址到人的追踪

多维溯源技术:IP溯源的核心思路与方法

攻击者画像构建:通过行为分析还原攻击者特征

攻击链路径还原分析

攻击源头捕获:识别初始入侵点与攻击向量

攻击路径追踪:还原攻击者在内网的移动轨迹

等保

等保核心概念与时代演进

等保的基石:分等级保护的核心内涵

发展脉络:从等保1.0到等保2.0的跨越

法规体系:构建等保工作的法律准绳

等保合规的必要性与法律底线

合规价值:等保带来的多重收益

法律红线:法规依据与违法后果警示

案例镜鉴:典型处罚案例深度剖析

等保全流程实施指南

第一步:定级与备案 —— 明确系统安全起点

第二步:建设与整改 —— 构筑安全防护体系

第三步:测评与验收 —— 验证安全防护能力

持续运行:安全运维与监督管理

等保2.0核心要求解析

技术要求详解:物理、网络、应用、数据层安全

管理要求详解:制度、机构、人员、运维管理

攻防兼备,技术对标综合年收入40w左右

每周比别人多花6个小时,技术改变命运

重磅升级2:网络安全AI技术实战

AI时代网安变革

AI时代下的网安变革

AI大模型基础认知

DeepSeek

Gemini

Claude

使用Coze搭建个人攻防知识库

AI编程工具Trae

Trae SSH插件远程控制Linux

AI操作Windows/Linux

AI智能进程监控实践

AI自动Shell脚本开发实践

MCP服务配置

AI代码生成实战

AI生成信息收集脚本

AI生成QQ邮箱钓鱼网站实战

AI生成whois查询工具实战

AI检测WAF实战

SQL注入检测

文件上传检测

逻辑漏洞自动化检测

反序列化检测

测试报告生成

AI自动化漏洞攻击

AI系统指纹识别

AI自动化操作BurpSuite(Burp Suite MCP)

AI自动SQL注入漏洞挖掘

AI自动360Quake网络空间搜索

AI克隆声音实施社工

智能分析可用漏洞

AI应急响应

漏洞预测

实时审查

自动化测试

网络攻击流量分析实战

AI异常登录行为监测

AI自动内存取证

AI日志分析与实时监控

AI内网渗透防御

AI一键CTF解题

[陇剑杯 2021]日志分析

特殊后门

黑客攻击

[HNCTF 2022 Week1]A dictator

[HNCTF 2022 Week1]XXXOOORRR

竞赛(录播):CTF夺旗赛突击

CTF必备知识

CTF历史与发展

学习CTF的意义

CTF靶场搭建与应用

CTF工具介绍与使用

CTF比赛规则

解题模式

PHP弱类型比较

MD5/SHA校验

科学记数法实战

严比较数组绕过实战

MD5碰撞实战

代码执行正则绕过实战

异或绕过

取反绕过

命令执行正则绕过实战

空格绕过

反斜杠/引号绕过

变量拼接绕过

序列化字符串逃逸实战

字符增加

字符减少

JWT认证

JSON Web Token标准

JWT利用过程

空加密算法攻击

密钥爆破实战

Python反序列化实战

__setState__/__getState__

__reduce__/__reduce_ex__

Python SSTI模板注入实战

自动化SSTI工具

攻防模式

靶场环境搭建

赛前准备

Web管理员/SQL密码修改

Web源码/数据库备份

IP/端口探测

flag自动提交脚本

工具集

红队(攻击)

Shell不复用实战

不死马(内存马)实战

混淆干扰实战

蓝队(防守)

短文件快速定位实战

waf部署实战

Web流量监控

文件监控实战

不死马清理实战

CTF真题讲解

每周比别人多花6个小时,技术改变命运

Collect

Get Started

Collect

Get Started

Collect

Get Started

Collect

Get Started

评论

0 条评论

下一页