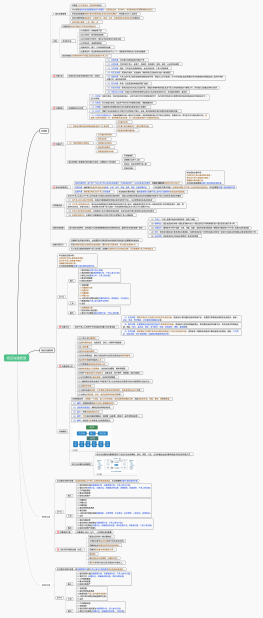

软件定义网络

是一种新型网络创新架构,是<font color="#a7932c">网络虚拟化</font>的一种实现方式,它可通过软件编程的形式定义和控制网络,其通过将网络设备<br>的<font color="#a7932c">控制面与数据面</font>分离开来,从而实现了网络流量的灵活控制,使网络变得更加智能,为<font color="#a7932c">核心网络及应用的创新</font>提供了良好的平台。

SDN 打破了传统网络设备的封闭性。此外,南北向和东西向的开放接口及可编程性,也使得网络管理变得更加简单、动态和灵活。

SDN 中的接口具有开放性,以控制器为逻辑中心,<font color="#a7932c">南向接口</font>负责与<font color="#a7932c">数据平面进行通信</font>,<font color="#a7932c">北向接口</font>负责与<font color="#a7932c">应用平面</font>进行通信,<font color="#a7932c">东西向</font>接口负责<font color="#a7932c">多控制器之间</font>的通信

SDN 的整体架构由下到上(由南到北)分为数据平面、控制平面和应用平面

<font color="#5b79e8">数据平面</font>由交换机等网络通用硬件组成,各个网络设备之间通<br>过不同规则形成的 SDN 数据通路连接

<font color="#5b79e8">控制平面</font>包含了逻辑上为中心的 SDN 控制器,<br>它掌握着全局网络信息,负责各种转发规则的控制

<font color="#5b79e8">应用平面</font>包含着各种基于 SDN<br>的网络应用,用户无须关心底层细节就可以编程、部署新应用。

第五代移动通信技术

第五代移动通信技术(5G)是具有<font color="#a7932c">高速率、低时延和大连接特点</font>的新一代移动通信技术。

在正交频分多址(0FDMA)和多入多出(MIM0)基础技术上,5G 为支持三大应用场景,釆用了灵活的全新系统设计。

5G 的三大类应用场景,即<font color="#a7932c">增强移动宽带</font>(eMBB)、<font color="#a7932c">超高可靠低时延通信</font>(uRLLC)和<font color="#a7932c">海量机器类通信</font>(mMTC)。

<font color="#5b79e8">增强移动宽带</font>主要面向移动互联网流量爆炸式增长,为移动互联网用户提供<br>更加极致的应用体验;

<font color="#5b79e8">超高可靠低时延通信</font>主要面向工业控制、远程医疗、自动驾驶等对时延和可<br>靠性具有极高要求的垂直行业应用需求

<font color="#5b79e8">海量机器类通信</font>主要面向智慧城市、智能家居、环境监测等以传感和数据釆<br>集为目标的应用需求

在频段方面,5G 同时支持<font color="#a7932c">中低频和高频频段</font>,4G 仅支持中低频,其中<font color="#5b79e8">中低频</font>满足<font color="#a7932c">覆盖和容量需求</font>,<font color="#5b79e8">高频</font>满足在<font color="#a7932c">热点区域提升容量</font>的需求,5G 针对中低频和高频设计了统一的技术方案,并支持百 MHz 的基础带宽。为了支持高速率传输和更优覆盖,5G 釆用 LDPC、Polar 新型信道编码方案、性能更强的大规模天线技术等。5G 釆用<font color="#a7932c">短帧、快速反馈、多层/多站数据重传</font>等技术

存储技术

开放系统的存储

指基于包括麒麟、欧拉、UNIX、Linux 等操作系统的

服务器

内置存储

外挂存储

直连式存储(Direct-Attached Storage,DAS)

通过电缆直连服务器

网络化存储(Fabric-Attached Storage,FAS)

为网络接入存储(Network-Attached Storage,NAS)

单独文件储存服务器

存储区域网络(Storage Area Network,SAN)

高速光纤通道为传输介质

存储虚拟化

是“云存储”的核心技术之一,它带给人们直接的好处是<font color="#a7932c">提高了存储利用率,降低了存储成本,简化了大<br>型、复杂、异构的存储环境的管理工作</font>。

存储虚拟化使存储设备能够转换为<font color="#a7932c">逻辑数据存储</font>。虚拟机作为一组文件存储在数据存储的目录中。数据存储是类似于文件系统的逻辑容器。它隐藏了每个存储设备的特性,形成一个统一的模型,为虚拟机提供磁盘。<font color="#a7932c">存储虚拟化技术帮助系统管理虚拟基础架构存储资源,提高资源利用率和灵活性,提高应用正常运行时间。</font>

绿色存储(Green Storage)

指从<font color="#a7932c">节能环保的角度出发</font>,用来设计生产能效更佳的存储产品,降低数据存储设备的功耗,提高存储设备每瓦性能的技术。<br>绿色存储是一个系统设计方案,贯穿于整个存储设计过程,包含存储系统的<font color="#a7932c">外部环境、存储架构、存储产品、存储技术、文件系统和软件配置</font>等多方面因素<br>

绿色存储技术的核心是<font color="#a7932c">设计运行温度更低的处理器</font>和<font color="#a7932c">更有效率的系统</font>,<font color="#a7932c">生产更低能耗的存储系统或组件</font>,降低产品所产生的电子碳化合物,其最终目的是提高所有网络存储设备的能源效率,<font color="#a7932c">用最少的存储容量来满足业务需求,从而消耗最低的能源</font>。以绿色理念为指导的存储系统最终是<font color="#a7932c">存储容量、性能、能耗</font>三者的平衡

绿色存储技术涉及所有<font color="#5b79e8">存储分享技术,包括磁盘和磁带系统、服务器连接、存储设备、网络架构及其他存储网络架构、文件服务和存储应用软件、重复数据删除、自动精简配置和基于磁带的备份技术</font>等可以提高存储利用率、降低建设成本和运行成本的存储技术,其目的是提高所有网络存储技术的能源效率

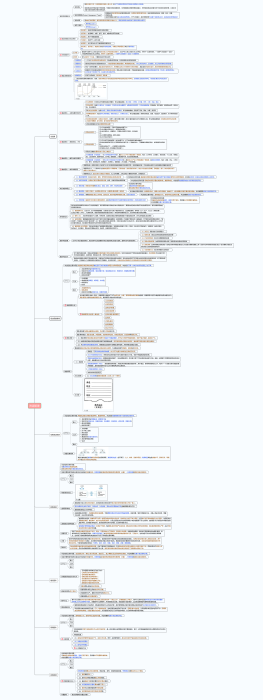

数据结构模型

<font color="#a7932c">数据结构模型是数据库系统的核心</font>。数据结构模型描述了在数据库中<font color="#a7932c">结构化和操纵数据的方法</font>,模型的结构部分规定了<font color="#a7932c">数据如何被描述</font>(例如树、表等)。<font color="#a7932c">模型的操纵部分规定了数据</font>的添加、删除、显示、维护、打印、查找、选择、排序和更新等操作。

常见的数据结构模型有三种:<font color="#a7932c">层次模型、网状模型和关系模型</font>

层次模型

层次模型是数据库系统最早使用的一种模型,它用“树”结构表示实体集之间的关联,其中实体集(用矩形框表示)为结点,而树中各结点之间的连线表示它们之间的关联

在层次模型中,<font color="#a7932c">同一双亲的子女结点称为兄弟结点</font>,<font color="#a7932c">没有子女结点</font>的结点称为<font color="#a7932c">叶结点</font>。<br>层次模型的一个基本的特点是任何一个给定的记录值<font color="#a7932c">只能按其层次路径查看</font>,没有一<br>个子女记录值能够脱离双亲记录值而独立存在。

层次数据库系统只能处理一对多的实体联系

网状模型

网状数据库系统采用网状模型作为数据的组织方式。

网状模型用网状结构表示实体类型及其实体之间的联系。网状模型是一种可以灵活地描述事物及其之间关系的数据库模型。

网状模型取消了层次模型的不能表示非树状结构的限制,两个或两个以上的

结点都可以有多个双亲结点,则此有向树变成了有向图,该有向图描述了网状模型

关系模型

关系模型是在关系结构的数据库中用<font color="#a7932c">二维表格的形式</font>表示实体以及实体之间的<br>联系的模型

关系模型中无论是实体还是实体间的联系均由<font color="#a7932c">单一的结构类型关系</font>来表示。

常用数据库类型

关系型数据库

采用关系模型作为数据的组织方式。关系数据库是在一个给定的应用领域中,所有实体及实体之间联系的集合。关系型数据库支持事务的 ACID 原则,即<br><font color="#a7932c">原子性</font>(Atomicity)、<font color="#a7932c">一致性</font>(Consistency)、<font color="#a7932c">隔离性</font>(Isolation)、<font color="#a7932c">持久性</font>(Durability),这四种原则保证在事务过程当中数据的正确性

优点

1.容易理解

2.使用方便:

3.易于维护:

缺点

1.数据读写必须经过 SQL 解析,大量数据、高并发下读写性

能不足

2.具有固定的表结构,因此扩展困难

3.多表的关联查询导致性能欠佳

非关系型数据库

非关系型数据库是分布式的、非关系型的、不保证遵循 ACID 原则的数据存储系统。

优点

1.高并发:

大数据下读写能力较强(基于键值对的,可以想象<br>成表中的主键和值的对应关系,且不需要经过 SQL 层的解析,<br>所以性能非常高)

2.基本支持分布式

3.简单:弱结构化存储

缺点

1.事务支持较弱

2.通用性差

3.无完整约束,复杂业务场景支持较差

数据仓库

数据仓库是一个<font color="#a7932c">面向主题的、集成的、非易失的且随时间变化的</font>数据集合,用于支持管理决策。

数据仓库相关的基础概念

元数据

关于<font color="#a7932c">数据的数据</font>,指在数据仓库建设过程中所产生的<font color="#a7932c">有关数据源定义、<br>目标定义、转换规则</font>等相关的关键数据

粒度

数据仓库的数据单位中保存数据的细化或综合程度的级别。细化程度越

高,粒度级就越小;相反,细化程度越低,粒度级就越大。

操作数据存储

能支持组织日常的全局应用的数据集

合,是不同于 DB 的一种新的数据环境,是 DW 扩展后得到的一个混合形式

数据模型

逻辑数据结构,包括由数据库管理系统为有效进行数据库处理提供

的操作和约束:用于表示数据的系统

人工关系

在决策支持系统环境中用于表示参照完整性的一种设计技术

数据仓库的体系结构

(1)数据源

它是数据仓库系统的<font color="#a7932c">基础</font>,是整个系统的数据源泉。

<font color="#5b79e8">内部信息</font>包括存放于关系型数据库管理系统中的各种业务处理数<br>据和各类文档数据

<font color="#5b79e8">外部信息</font>包括各类法律法规、市场信息和竞争对手的信息等

(2)数据的存储与管理

它是整个数据仓库系统的<font color="#a7932c">核心</font>。数据仓库的真正关键是数<br>据的存储和管理。

(3)联机分析处理

OLAP 对分析需要的数据进行有效集成,按多维模型予以组织,以便进行多角度、多层次的分析,并发现<br>趋势。

(4)前端工具

前端工具主要包括各种查询工具、报表工具、分析工具、数据挖掘

工具以及各种基于数据仓库或数据集市的应用开发工具

信息安全

信息安全基础

信息安全强调信息(数据)本身的安全属性,主要包括以下内容

①<font color="#5b79e8">保密性</font>(Confidentiality):信息不被未授权者知晓的属性

②<font color="#5b79e8">完整性</font>(Integrity):信息是正确的、真实的、未被纂改的、完整无缺的属性。

③<font color="#5b79e8">可用性</font>(Availability):信息可以随时正常使用的属性

信息必须依赖其存储、传输、处理及应用的载体(媒介)而存在,因此针对信息系<br>统,安全可以划分为<font color="#5b79e8">四个层次</font>:<font color="#a7932c">设备安全、数据安全、内容安全、行为安全</font>。

信息系统一般由计算机系统、网络系统、操作系统、数据库系统和应用系统组成,与此对应,信息系统安全主要包括计算机设备安全、网络安全、操作系统安全、数据库系统安全和应用系统安全等。

网络安全技术主要包括:<font color="#a7932c">防火墙、入侵检测与防护、VPN、安全扫描、网络蜜罐技术、用户和实体行为分析技术</font>等

加密解密

加密技术包括两个元素:<font color="#a7932c">算法和密钥</font>

发信者将明文数据加密成密文,然后将密文数据送入网络传输或存入计算机文件,而且只给合法收信者分配密钥。合法收信者接收到密文后,实行与加密变换相逆的变换,去掉密文的伪装并恢复出明文,这一过程称为解密(Decryption),解密在解密密钥的控制下进行。用于解密的一组数学变换称为解密算法。

对数据加密的技术分为两类

非对称加密,RSA算法

加密密钥和解密密钥不

同,加密密钥可以公开而解密密钥需要保密。

网络安全态势感知

安全态势感知<font color="#a7932c">不仅是一种安全技术,也是一种新兴的安全概念</font>。它是一种基于环境的、动态的、整体的洞悉安全风险的能力。<font color="#a7932c">安全态势感知的前提是安全大数据</font>,其在安全大数据的基础上进行数据整合、特征提取等,然后应用一系列态势评估算法生成网络的整体态势状况,应用态势预测算法预测态势的发展状况,并使用数据可视化技术,将态势状况和预测情况展示给安全人员,方便安全人员直观便徒地了解网络当前状态及预期的风险

网络安全态势感知的关键技术主要包括:<br><font color="#a7932c">海量多元异构数据的汇聚融合技术、<br>面向多类型的网络安全威胁评估技术、<br>网络安全态势评估与决策支撑技术、<br>网络安全态势可视化</font>等。<br>